Audit de sécurité du système d'information : Le guide pour les dirigeants

- Matteo ZAMOLO

- 1 mars

- 12 min de lecture

Dernière mise à jour : 8 mars

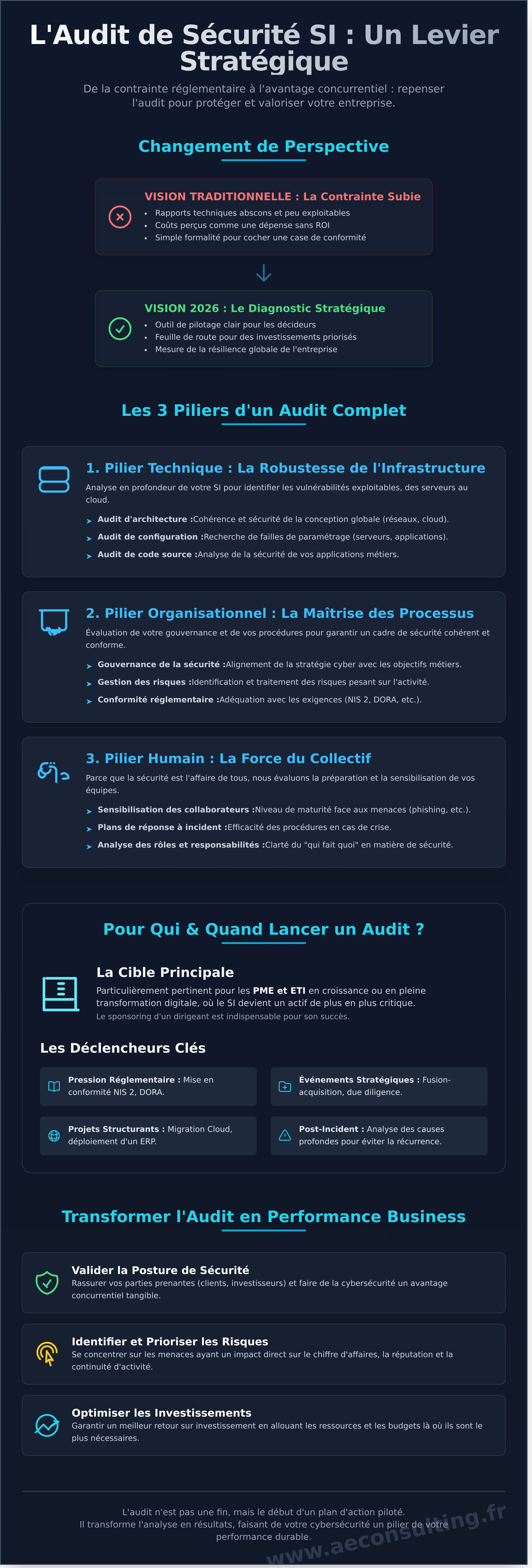

L'audit de sécurité… un nom qui évoque souvent pour les dirigeants des rapports techniques abscons, la crainte de perturber les opérations et des coûts difficiles à justifier. Face à la pression croissante de réglementations comme NIS 2 ou DORA, l'exercice peut rapidement devenir une contrainte subie plutôt qu'un levier de croissance maîtrisé.

Et si nous changions de perspective ? Un audit de sécurité du système d'information bien piloté est avant tout un outil stratégique conçu pour vous, décideur. Loin d'être une simple formalité technique, il vous offre la clarté nécessaire pour protéger ce qui compte vraiment : la pérennité de votre activité. Au fil de ce guide, nous vous donnons les clés pour transformer cette démarche en une feuille de route d'investissement priorisée, rassurer votre conseil d'administration comme vos clients, et faire de votre cybersécurité un véritable pilier de votre performance durable.

L'essentiel à retenir

Repensez l'audit de sécurité non comme une contrainte technique, mais comme un puissant diagnostic de la résilience globale de votre entreprise.

La pertinence d'un audit dépend de son périmètre : découvrez comment le centrer sur les actifs les plus critiques pour protéger la valeur de votre entreprise.

Un audit de sécurité du système d'information efficace ne se limite pas à la technique ; il intègre les dimensions organisationnelles et humaines pour une vision à 360°.

Transformez le rapport d'audit en un plan d'action concret et pilotable pour passer de l'analyse aux résultats tangibles.

Table des Matières

Au-delà de la conformité : redéfinir l'audit de sécurité en 2026

Les 3 piliers d'un audit de système d'information complet

Comment définir le périmètre de votre audit de sécurité ?

De l'audit au plan d'action : transformer le rapport en résultats

Notre approche de l'audit : un partenariat stratégique à vos côtés

Au-delà de la conformité : redéfinir l'audit de sécurité en 2026

En 2026, percevoir l'audit de sécurité comme un simple contrôle technique périodique est une vision dépassée et dangereuse. Loin de la simple case à cocher pour la conformité, il s'agit aujourd'hui d'un diagnostic stratégique fondamental, mesurant la résilience globale de votre entreprise face à une menace cyber en constante évolution. L'approche traditionnelle du "check-up" technique ne suffit plus ; nous devons évaluer la robustesse de votre organisation dans son ensemble. Un audit de sécurité d'un système d'information moderne examine la cohérence entre vos objectifs métiers, vos processus, vos équipes et vos technologies de défense.

Pour mieux appréhender ce concept, nous vous invitons à visionner cette vidéo explicative :

De nouveaux déclencheurs imposent désormais cette démarche proactive. La pression réglementaire, avec des directives comme NIS 2 ou le règlement DORA pour le secteur financier, exige une gouvernance de la sécurité rigoureuse. De même, une opération de fusion-acquisition ou une transformation vers le cloud sont des moments critiques qui redéfinissent votre surface d'attaque. Il est essentiel de distinguer cet exercice d'un simple test d'intrusion. Alors qu'un test d'intrusion simule une attaque ciblée pour trouver une faille exploitable, un audit de sécurité du système d'information complet évalue votre stratégie globale : la gouvernance, la gestion des risques, la sensibilisation des collaborateurs et l'efficacité de vos plans de réponse.

Les objectifs business d'un audit moderne

Un audit bien mené n'est pas une dépense, mais un investissement au service de votre performance. Ses bénéfices sont directement liés à vos enjeux stratégiques :

Valider votre posture de sécurité pour rassurer vos parties prenantes (clients, investisseurs, partenaires) et transformer la cybersécurité en un avantage concurrentiel.

Identifier et prioriser les risques ayant un impact direct sur votre chiffre d'affaires, votre réputation ou la continuité de vos opérations.

Optimiser vos investissements en cybersécurité pour garantir un meilleur retour sur investissement et allouer les ressources là où elles sont le plus nécessaires.

Audit de sécurité SI : pour qui et à quel moment ?

Cette démarche stratégique est particulièrement pertinente pour les PME et ETI en croissance ou en pleine transformation digitale, dont le système d'information devient de plus en plus critique. Le moment idéal pour le réaliser est multiple : en amont d'un projet majeur (lancement d'un ERP, migration cloud), en réaction à un incident pour en comprendre les causes profondes, ou de manière récurrente pour piloter l'amélioration continue. Pour garantir son succès, l'audit doit être porté au plus haut niveau. Le rôle du DSI est central pour la vision technique, mais le sponsoring du dirigeant est indispensable pour aligner la sécurité sur la stratégie globale de l'entreprise.

Les 3 piliers d'un audit de système d'information complet

Un audit de sécurité efficace ne se limite jamais à une simple analyse technique. Pour garantir la pérennité de votre entreprise, nous concevons notre approche autour de trois piliers indissociables qui offrent une vision à 360 degrés de votre posture de sécurité. Cette démarche holistique transforme l'exercice en un véritable outil de pilotage stratégique. Elle évalue non seulement vos infrastructures (le "comment ça marche"), mais aussi vos équipes (le "qui fait quoi") et votre cadre réglementaire (le "selon quelles règles").

Analyse technique : des serveurs au cloud

Ce premier pilier constitue le socle de votre sécurité. Il s'agit de plonger au cœur de votre infrastructure pour en vérifier la robustesse et identifier les vulnérabilités exploitables. Notre analyse couvre plusieurs niveaux critiques :

Audit d'architecture : Nous évaluons la cohérence globale de votre SI, de vos réseaux à vos services cloud, pour nous assurer que sa conception est intrinsèquement sécurisée et alignée avec vos objectifs métiers.

Audit de configuration : Nous recherchons les failles et les erreurs de paramétrage sur vos serveurs, applications et équipements, qui représentent souvent des portes d'entrée pour les attaquants.

Audit de code source : Pour vos applications spécifiques, nous analysons directement le code pour y déceler des failles qui ne seraient pas visibles lors de tests automatisés.

Évaluation organisationnelle : l'humain au cœur du système

La technologie la plus avancée reste vulnérable si les processus humains qui l'entourent sont défaillants. Ce deuxième axe de l'audit de sécurité du système d'information se concentre sur le facteur humain, souvent le maillon le plus imprévisible de la chaîne. Nous examinons comment vos équipes interagissent avec les données et les outils, en nous appuyant sur un cadre d'audit de sécurité des systèmes d'information structuré pour évaluer :

L'analyse des processus : La gestion des accès, les plans de continuité d'activité (PCA) et les procédures de réponse à incident sont-ils formalisés, compris et réellement appliqués ?

La sensibilisation des collaborateurs : Nous mesurons le niveau de maturité de vos équipes face aux menaces comme le phishing ou l'ingénierie sociale via des tests contrôlés.

La gouvernance de la sécurité : Les rôles et les responsabilités sont-ils clairement définis ? Une comitologie dédiée existe-t-elle pour piloter la stratégie de sécurité ?

Enfin, le troisième pilier, celui de la conformité et de la gouvernance, vient lier ces deux dimensions. Il assure que vos mesures techniques et organisationnelles sont non seulement efficaces, mais aussi en parfaite adéquation avec les exigences légales et réglementaires (RGPD, HDS, etc.). C’est la synergie de ces trois piliers qui garantit une sécurité durable et une sérénité retrouvée pour le dirigeant.

Comment définir le périmètre de votre audit de sécurité ?

La pertinence d'un audit de sécurité repose entièrement sur la justesse de son périmètre. Un périmètre trop large dilue les efforts et les coûts, tandis qu'un périmètre trop restreint peut laisser des failles critiques dans l'ombre, créant un faux sentiment de sécurité. La première étape consiste donc à identifier ce que nous appelons les "joyaux de la couronne" : les actifs informationnels, applications et systèmes dont la compromission mettrait en péril la pérennité de votre activité.

C'est en protégeant ces actifs prioritaires que l'audit de sécurité du système d'information délivre sa pleine valeur ajoutée. Il peut s'agir d'un audit global, pour une vision à 360°, ou d'audits ciblés, plus agiles et focalisés sur un risque spécifique.

Choisir l'approche : boîte noire, grise ou blanche ?

Le niveau d'information fourni aux auditeurs définit la nature des tests. Trois approches principales coexistent, chacune répondant à un objectif distinct :

Audit en boîte noire (Black Box) : Nous simulons une attaque menée par un pirate externe n'ayant aucune connaissance préalable de votre système. C'est l'idéal pour évaluer la robustesse de vos défenses périmétriques (site web, serveurs exposés).

Audit en boîte blanche (White Box) : Nos experts disposent d'un accès complet aux informations (code source, schémas d'architecture). Cette analyse exhaustive permet de déceler les vulnérabilités les plus profondes et structurelles.

Audit en boîte grise (Grey Box) : C'est le compromis le plus réaliste. L'auditeur possède des accès limités, simulant un utilisateur interne ou un partenaire. Cette approche permet de mesurer les risques venant de l'intérieur de l'organisation.

Adapter le périmètre à votre contexte

Un bon périmètre d'audit est avant tout un périmètre sur-mesure, aligné avec vos réalités opérationnelles et stratégiques. Les priorités ne sont pas les mêmes pour toutes les organisations :

Pour une startup technologique, l'essentiel est souvent de sécuriser l'application web ou mobile et l'infrastructure cloud qui la supporte, car c'est le cœur de son modèle économique.

Pour une PME industrielle, l'accent sera mis sur la protection du réseau interne et des systèmes de production (OT), où la continuité d'activité est un enjeu majeur.

Pour une ETI du secteur financier ou de la santé, l'audit de conformité (RGPD, DORA, ISO 27001) sera prioritaire pour répondre aux exigences réglementaires strictes.

Définir ce cadre est une étape fondamentale que nous menons à vos côtés pour garantir des résultats concrets et utiles. Discutons ensemble du périmètre d'audit le plus adapté à vos enjeux.

De l'audit au plan d'action : transformer le rapport en résultats

Un audit de sécurité du système d'information ne s'achève pas à la remise d'un rapport. Au contraire, c'est là que commence la phase la plus stratégique : la transformation des constats en actions concrètes pour renforcer votre résilience. L'objection fréquente, « que faire d'un rapport de 100 pages ? », est légitime. Notre approche vise précisément à rendre ce passage à l'action fluide et piloté.

La démarche se structure en plusieurs étapes clés, conçues pour traduire la connaissance en performance sécuritaire. La séance de restitution est un moment d'échange crucial, un dialogue où nous décryptons ensemble les enjeux. Loin d'un monologue technique, nous co-construisons une matrice de priorisation. Cet outil simple mais puissant croise la criticité de chaque vulnérabilité avec l'effort requis pour la corriger. Il permet d'identifier immédiatement deux types d'actions :

Les 'quick wins' : Des actions à impact rapide et à faible coût pour sécuriser les périmètres les plus exposés et mobiliser les équipes.

Les chantiers de fond : Des actions plus complexes, intégrées dans une feuille de route pluriannuelle, budgétée et alignée avec vos objectifs stratégiques.

Lire et comprendre le rapport d'audit

Pour être exploitable, le livrable doit inclure une synthèse managériale (Executive Summary) qui résume les risques majeurs et les recommandations clés. Chaque vulnérabilité identifiée est classée par niveau de criticité (faible, moyenne, critique) et, surtout, assortie d'une préconisation pragmatique et directement applicable par vos équipes techniques.

Piloter le plan de remédiation dans la durée

La pérennité de la démarche repose sur un pilotage rigoureux. Nous vous aidons à désigner un responsable pour chaque action corrective et à instaurer un suivi régulier, via un comité de pilotage sécurité. Pour les failles les plus critiques, la planification d'un audit de validation est indispensable pour s'assurer de leur correction effective et garantir le retour sur investissement de votre démarche. C'est cette transformation de l'analyse en résultats mesurables que nous pilotons à vos côtés.

Notre approche de l'audit : un partenariat stratégique à vos côtés

Chez AE Consulting, nous ne considérons pas l’audit de sécurité comme une simple formalité technique. Nous le concevons comme un véritable outil de pilotage stratégique, une opportunité pour aligner votre cybersécurité sur vos ambitions de croissance. Notre philosophie repose sur un engagement profond : être plus qu'un prestataire, devenir le partenaire qui sécurise votre performance durable. C'est pourquoi nos consultants possèdent une double expertise, à la fois technique et métier, pour traduire les diagnostics en leviers d'action concrets et pertinents pour votre direction.

Nous adaptons notre démarche à votre réalité. Que vous soyez une PME en pleine structuration ou une ETI aux systèmes complexes, notre approche sur-mesure tient compte de votre maturité, de vos ressources et de vos priorités spécifiques.

Une méthodologie éprouvée et transparente

Notre démarche se déploie en trois phases claires, conçues pour garantir une collaboration efficace et des résultats tangibles :

Phase 1 : Cadrage et compréhension de vos enjeux. Avant toute analyse technique, nous prenons le temps d'écouter et de comprendre votre contexte, vos objectifs métiers et vos contraintes opérationnelles. Cette étape cruciale nous permet de définir un périmètre d’audit parfaitement aligné sur vos attentes.

Phase 2 : Réalisation des analyses techniques et organisationnelles. Nos experts procèdent à une évaluation complète de vos infrastructures, applications, politiques et processus. Nous identifions les vulnérabilités, mais aussi vos points forts, en nous appuyant sur les référentiels reconnus (ISO 27001, NIST, etc.).

Phase 3 : Co-construction de la feuille de route. Nous ne nous contentons pas de livrer un rapport. Nous co-construisons avec vous un plan d'action pragmatique et priorisé. Ce document stratégique est conçu pour être un véritable guide, facilitant la prise de décision et l'accompagnement au changement de vos équipes.

Pourquoi choisir AE Consulting pour votre audit ?

Au-delà de notre méthode, c'est notre vision du conseil qui fait la différence. Confier votre audit de sécurité du système d'information à AE Consulting, c'est choisir :

Une vision à 360° : Nous connectons les impératifs de sécurité informatique à votre stratégie globale pour faire de la cybersécurité un avantage concurrentiel.

Des livrables actionnables : Nos rapports sont clairs, synthétiques et orientés décision. Ils s'adressent aussi bien à vos équipes techniques qu'à votre comité de direction, avec des indicateurs de risque et des recommandations budgétisées.

Un engagement sur le long terme : Notre mission se prolonge bien au-delà de la remise du rapport. Nous restons à vos côtés pour vous accompagner dans le déploiement des recommandations et mesurer leur efficacité.

Un audit réussi est la première étape vers une confiance numérique renforcée et une performance pérenne. Il protège votre présent et prépare sereinement votre avenir.

Votre système d'information : de la contrainte à l'atout stratégique

Loin d'être une simple contrainte réglementaire, un audit de sécurité du système d'information bien mené devient un puissant levier pour renforcer la résilience et la pérennité de votre entreprise. Comme nous l'avons exploré, sa réussite ne réside pas seulement dans l'évaluation technique, mais dans la capacité à transformer ses conclusions en un plan d'action concret, aligné avec vos objectifs de croissance.

C'est cette vision que nous portons à vos côtés. Forts de plus de 15 ans d'expérience en gouvernance des SI, nos consultants experts déploient une double compétence, à la fois technique et métier, pour concevoir une approche sur-mesure adaptée aux enjeux des PME et ETI. Nous transformons l'audit d'une obligation en une véritable opportunité stratégique pour votre organisation.

Prêt à faire de votre sécurité un pilier de votre performance durable ?

Échangeons sur vos enjeux de sécurité lors d'un premier diagnostic.

Questions fréquentes sur l'audit de sécurité SI

Quelle est la différence entre un audit de sécurité et un test d'intrusion (pentest) ?

L'audit de sécurité évalue l'ensemble de vos dispositifs de protection (techniques, organisationnels, physiques) par rapport à un référentiel. Le test d'intrusion, ou pentest, est plus spécifique : il simule une attaque ciblée pour identifier et exploiter des vulnérabilités concrètes. L'audit offre une vision globale de votre maturité en sécurité, tandis que le pentest teste la robustesse de vos défenses face à une menace active. Les deux approches sont complémentaires pour une stratégie de cybersécurité robuste.

Combien de temps dure un audit de sécurité du système d'information?

La durée d'un audit de sécurité varie significativement selon le périmètre défini. Pour une PME, un audit ciblé sur une application critique peut durer quelques jours, tandis qu'une analyse complète de l'infrastructure et des processus s'étend généralement sur deux à quatre semaines. Une phase de préparation rigoureuse permet de définir un calendrier précis et optimisé, garantissant une évaluation exhaustive sans perturber le cours de vos activités opérationnelles. L'essentiel est de consacrer le temps nécessaire à une analyse de qualité.

Quel est le coût moyen d'un audit de sécurité pour une PME ?

Le coût d'un audit de sécurité doit être perçu comme un investissement stratégique dans la pérennité de votre entreprise. Pour une PME en France, le budget se situe généralement entre 5 000 € et 25 000 €, selon la complexité et l'étendue du périmètre à analyser. Ce tarif inclut les phases d'analyse, la rédaction d'un rapport détaillé et la restitution des recommandations. C'est un levier essentiel pour protéger vos actifs, rassurer vos partenaires et valoriser votre organisation.

Un audit de sécurité est-il obligatoire ?

Bien qu'il n'existe pas d'obligation légale généralisée, l'audit de sécurité devient impératif dans de nombreux contextes. Le RGPD, par exemple, impose de garantir la sécurité des données personnelles, ce que l'audit permet de vérifier. De même, certaines certifications (ISO 27001, HDS pour les données de santé) ou des exigences contractuelles de clients l'imposent. Au-delà de toute contrainte, il s'agit avant tout d'une démarche de gouvernance et de gestion des risques indispensable pour tout dirigeant.

Comment choisir le bon prestataire pour réaliser un audit de sécurité ?

Le choix de votre partenaire est une décision clé. Évaluez son expertise à travers ses certifications, ses références et sa méthodologie. Celle-ci doit être transparente, structurée et adaptée à vos enjeux spécifiques. La qualité du dialogue est également primordiale : un bon prestataire n'est pas un simple exécutant, mais un conseiller qui vous accompagne dans la compréhension des résultats et la priorisation des actions. Il se positionne comme un allié durable, à vos côtés pour renforcer votre posture de sécurité.

Qu'est-ce qu'un prestataire qualifié PASSI par l'ANSSI ?

La qualification PASSI (Prestataire d'Audit de la Sécurité des Systèmes d'Information) est le plus haut gage de confiance délivré par l'ANSSI, l'agence nationale française de la sécurité. Elle atteste que le prestataire respecte des exigences très strictes en matière de compétence, de déontologie et de protection des informations. Choisir un expert qualifié PASSI pour votre audit de sécurité du système d'information vous assure une prestation rigoureuse, menée selon une méthodologie éprouvée et dans un cadre de confiance absolu.

Le rapport d'audit de sécurité est-il confidentiel ?

Oui, de manière absolue. La confidentialité est une pierre angulaire de notre engagement. Le rapport d'audit révèle des informations critiques sur les forces et les faiblesses de votre système d'information. Sa protection est donc notre priorité. La mission est systématiquement encadrée par un accord de non-divulgation (NDA) et nos auditeurs sont tenus au secret professionnel le plus strict. Vous avez ainsi la garantie d'une discrétion totale sur les données et les résultats de notre accompagnement.

Commentaires